개기일식이 시작되었다...

생중계는 연결이 잘 안되넹..6~50%에서 버퍼링이 멈춘다..ㅡㅡ;;

우리나라서는 1887년 8월19일에 개기일식, 1948년 5월21일에 금환일식이 관측되었고..

다음 개기일식과 금환일식은 다음과 같당..참고...

2035년 9월2일 오전 9시40분(북한 평양.원산)과

2041년 10월25일 오전 9시에 각각 일어날 전망이다.

2010년 1월 15일에는 부분일식 현상이 일어난다고 한다..

'잡다구니&스크랩' 카테고리의 다른 글

| 미쿡에서 최고 연봉 받는 대학전공은?? (0) | 2009.07.22 |

|---|---|

| 이제는 뒷자리에서도 안전벨트 착용하세요.. (0) | 2009.07.22 |

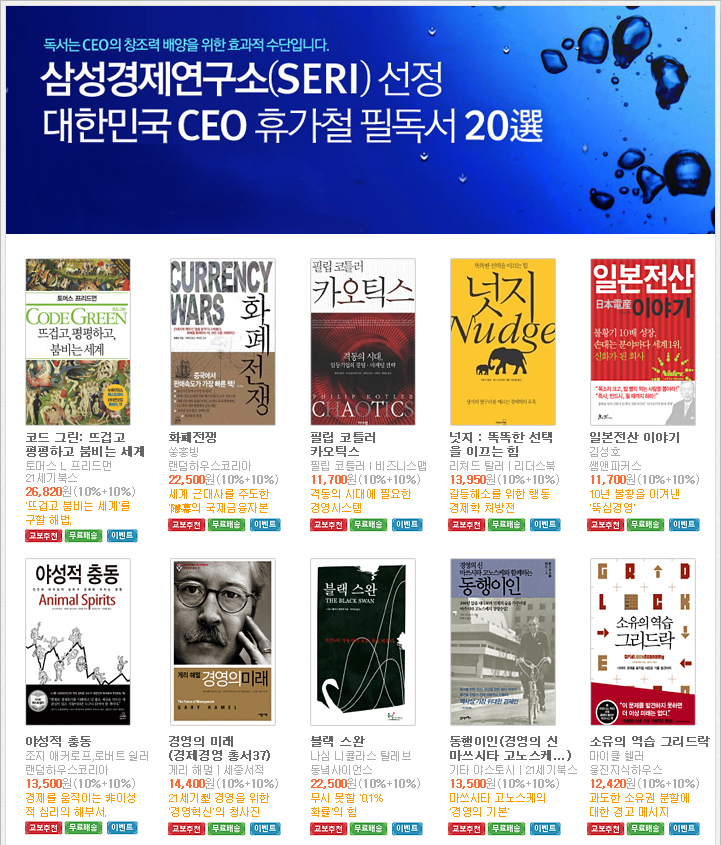

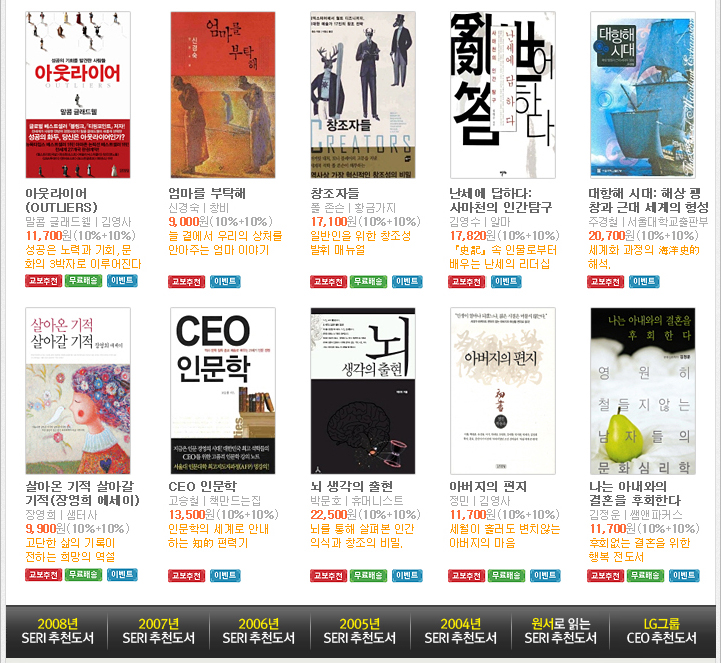

| 대한민국 CEO 휴가철 필독서 (0) | 2009.07.21 |

| 티맥스 윈도우 시연회 생방송 링크 (0) | 2009.07.07 |

| Google Translate Client..구글 자동 번역 프로그램.. (0) | 2009.06.25 |